Hace tiempo que muchas grandes empresas buscan alternativas para la autenticación de sus clientes/usuarios. Algunos de los sistemas que usan para poder realizar autenticación son:

Contraseñas, las cuales se consideran por defecto como vulneradas o fáciles de obtener vía phising, compradas en el mercado negro o cualquier otro imaginativo método.

SMS: En muchos países es muy sencillo poder hacer un duplicado de SIM por lo que el SMS no es suficiente para ayudar en un proceso.

Authenticator: Esos códigos numéricos que duran solo un breve lapso de tiempo, en mi opinión bastante útiles pero si es cierto que si te han vulnerado el correo o la cuenta con la que pidas esos códigos estamos igual.

Tarjetas de coordenadas: Los grupos organizados hacen campañas de phising pidiendo tarjetas completas las cuales los usuarios, pacientemente, meten. No quiere decir que tengan todas vulneradas, pero sí que es una medida temporal y que si se proponen pronto tendrán todo el parque de tarjetas en su conocimiento.

- Correo electrónico: Las cuentas de correo se consideran como vulneradas, los usuarios suelen usar contraseñas sencillas, predecibles o siempre las mismas por lo que en alguna BBDD de contraseñas robadas puede estar la del usuario.

La situación es bastante crítica para las grandes empresas por lo que pensando una posible solución se llegó a que era el momento de invertir en biometría. El futuro estaba en pasar del “lo que tengo” o “lo que sé” al “lo que soy”.

No voy a explayarme contando como funciona, en YouTube hay muchos vídeos sobre biometría (facial, táctil, voz, iris,...) pero éstos planteaban nuevos problemas.

Las principales biometrías estudiadas son:

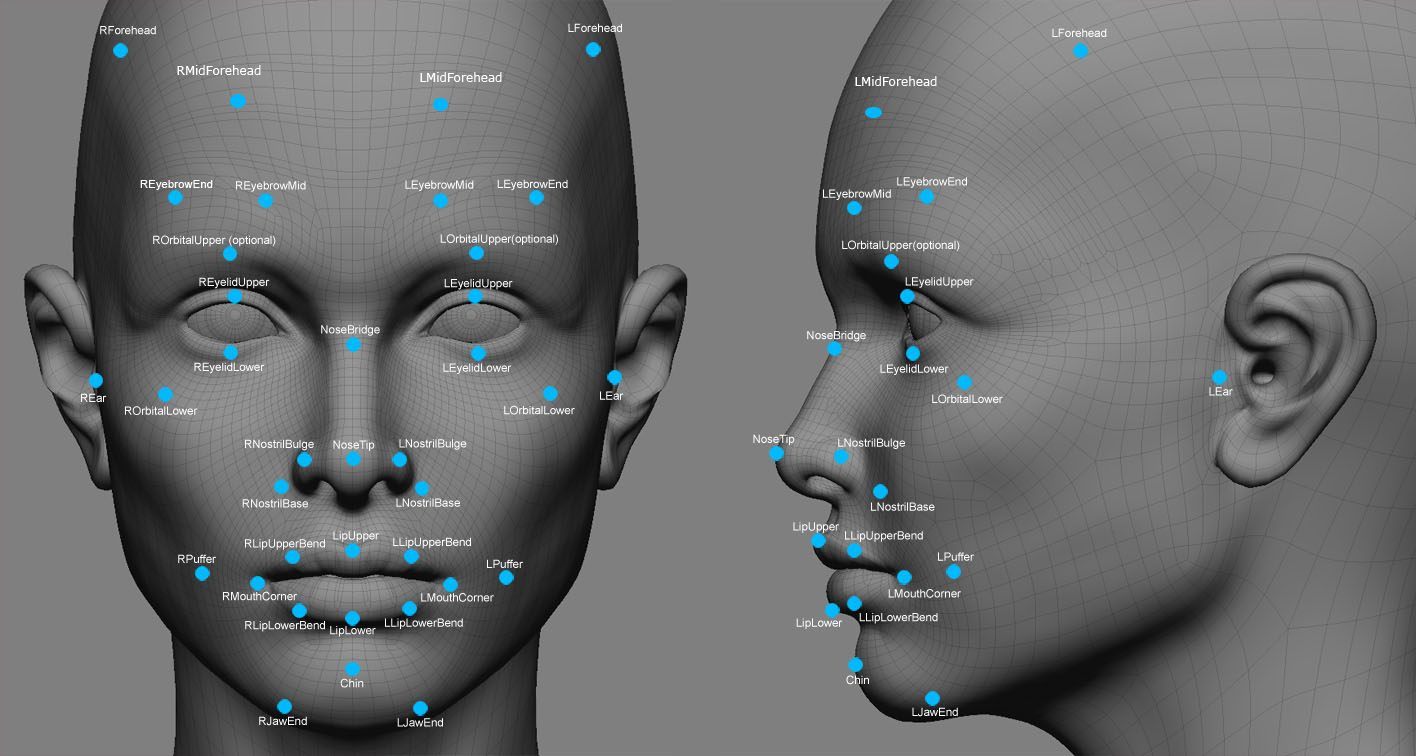

Facial: Se dispone del Hardware necesario ya que todos (o la inmensa mayoría) los móviles tienen cámara las cuales no se necesita que sean muy potentes, por lo que la convierte en el candidato perfecto.

Táctil: La famosa huella dactilar. Este sistema tiene dos problemas principales. El primero es que no se controla el hardware ni el proceso de obtención en ningún momento, hay que confiar en el dispositivo móvil y éstos por definición no son confiables. En segundo lugar huellas solo tenemos 10, si el crimen organizado decide invertir recursos en ésto y se dispone a robar huellas cuando tenga tus 10 estarás vulnerado (y no creo que quieras poner las de tus pies).

Voz: Demostrado que es la biometría más sensible y difícil de emular, el problema es que necesita un micrófono muy potente para poder grabar todos los indicadores que te van a diferenciar.

Iris: Descartado por defecto, necesita una cámara muy potente de la cuales el grueso de los usuarios no dispone.

Reconocimiento de firma escrita: Ya se ha hablado hace tiempo sobre cómo poder vulnerar este sistema. Referencia 1 || Referencia 2

Bien pues visto el panorama las empresas decidieron invertir en biometría facial, el problema es que éste sistema va a nacer marcado de muerte. Ya se han realizado pruebas por las cuales el crimen organizado puede industrializar el hacerse pasar por otra persona, con movimientos incluidos (os adjunto el vídeo porque es sorprendente), por lo que nos plantamos ante un nuevo reto ¿como podemos autenticar de forma segura a nuestros usuarios?

Dado este planteamiento muchos apostaran por el “lo que soy” + “lo que sé” ó “lo que soy” + “lo que tengo” pero de una forma poco acertada combinando los sistemas que hemos visto anteriormente:

Biometría + usuario/contraseña → Vulnerado

Biometría + SMS → Vulnerado

Biometría + Authenticator → Menor riesgo pero vulnerado

Creo que con esto entendemos el problema ante el que están las grandes empresas ¿solución?

Hace poco cayó en mis manos un paper curioso: “SMAUG: Secure Mobile Authentication Using Gestures” en este estudio proponen un sistema para autenticación segura de usuarios combinando el sensor de huellas con el giroscopio y el acelerómetro de forma que puedas hacer una combinación con tus huellas+movimiento del móvil y así crear un patrón que te identifique. El documento no tiene desperdicio, es un estudio muy completo pero nace con problemas de base:

No tenemos control sobre el lector de huellas y el proceso de lectura de las mismas en los dispositivo móviles. Ésto es 100% realizado por el SO y solo nos devuelve un true/false, pensemos en dispositivos móviles rooteados ¿Seguís tranquilos con la idea?

No tenemos control sobre cómo realiza el alta de ese patrón. Si no somos capaces de identificar al usuario durante el alta puede estar haciéndolo otra persona en su lugar generando un patrón desconocido para nuestro cliente.

¿Que podemos guardar nosotros? Al no tener control sobre el táctil no podremos controlar fácilmente el patrón

Pero la idea es buena, es muy buena. ¿Que tal si fuéramos un paso más allá?

Dado que las grandes empresas tienen (o están trabajando) sobre un sistema de biometría facial ¿porque no combinar patrones con dicho sistema?

Pero cuando digo patrones no me refiero solo a gestos con la cara (eso ya está muy visto) sino que puedas hacer un gesto con la cara, luego girar la cámara y hacer otro gesto con tu mano o un movimiento con el dispositivo que lo pueda captar el giroscopio…

Combina biometría facial, con giroscopio y acelerómetro puede dar lugar a una combinación muy atractiva de patrones muy diversos que logren hacer un nuevo concepto de “lo que soy” + “lo que sé” ya que la biometría capta lo que soy y el patrón capta lo que sabes.

De ese modo si nos roban nuestra cara y puede emular los gestos nos va a dar igual, tienen que conocer también nuestros movimiento y la velocidad con que lo hacemos. El más difícil todavía para que nos vulneren la autenticación.